現代防禦的七大支柱

為了實現真正的「深度防禦」,您的服務組合必須涵蓋客戶端所有主要的攻擊向量。

| 核心支柱 | 防護範圍 | MSP 營運影響 |

|---|---|---|

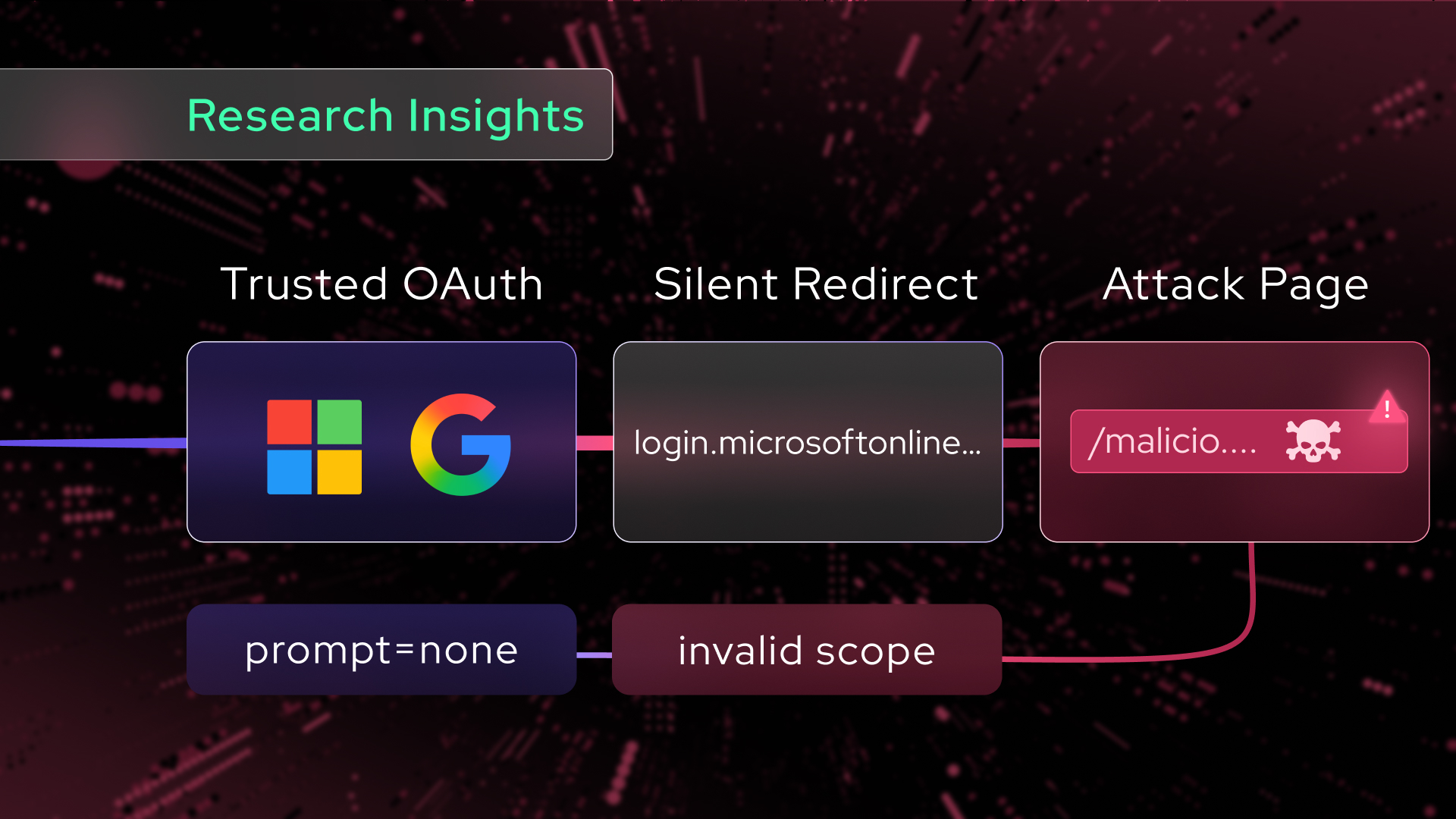

| 身份管理 | MFA、帳號接管防護 | 鞏固首要攻擊入口。 |

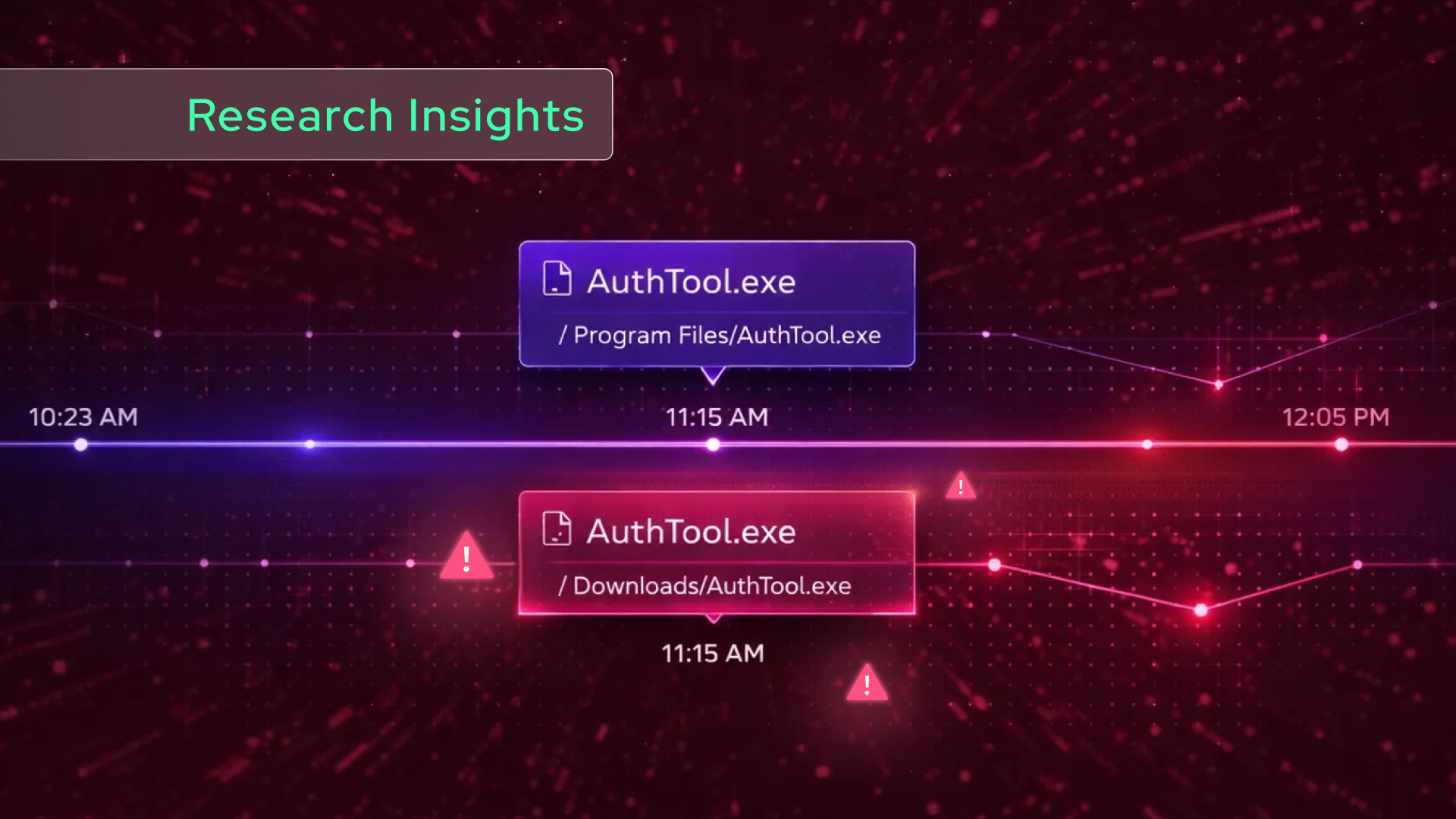

| 端點安全 | EDR、勒索軟體防治 | 保護遠距辦公人力。 |

| 電子郵件 | 防釣魚、商務郵件詐騙 | 在進入收件匣前阻斷威脅。 |

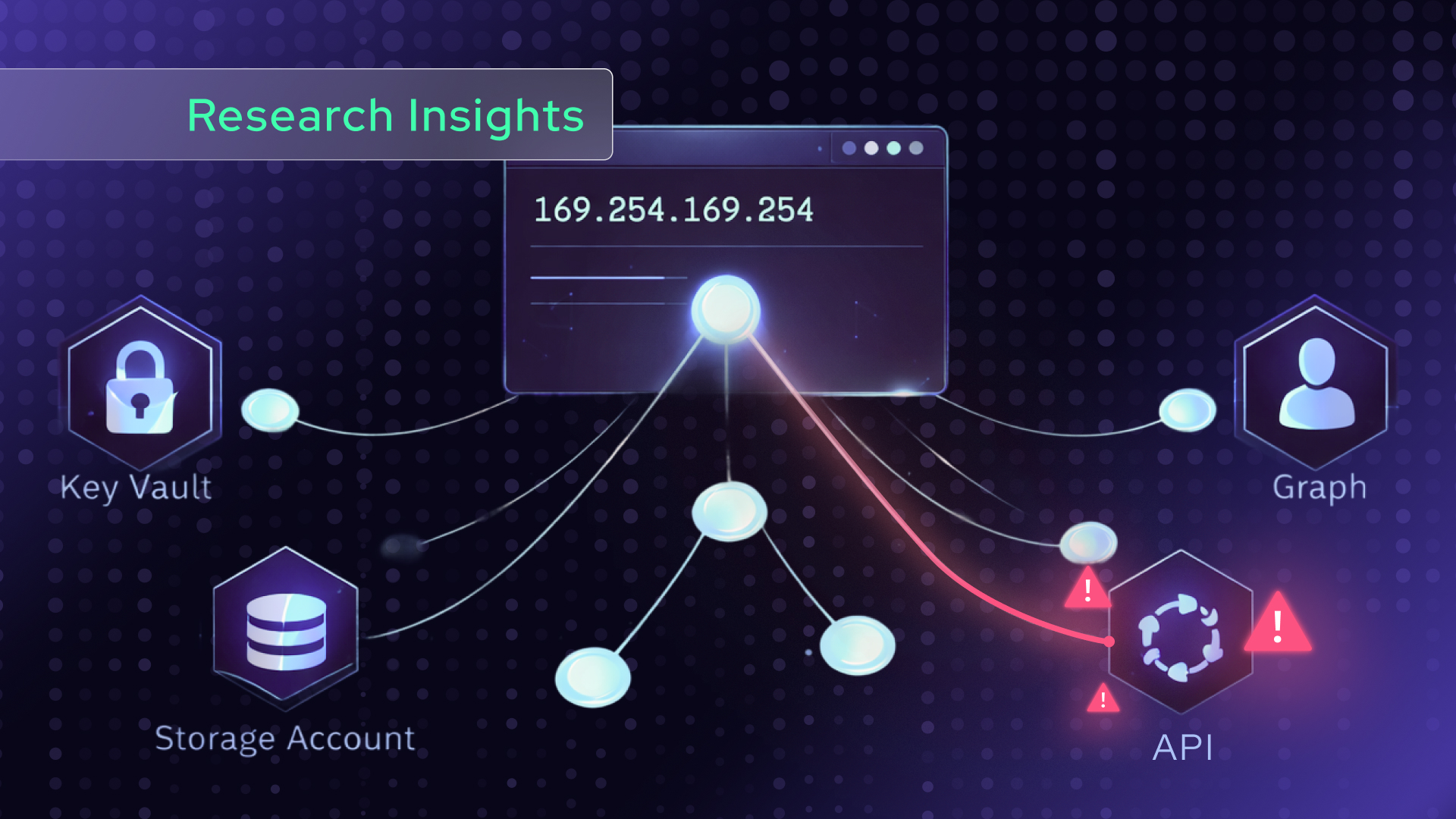

| 雲端/SaaS | M365/Google 安全審核 | 防止數據配置錯誤。 |

| 數據安全 | DLP、文件存取控制 | 確保合規性與客戶信任。 |

| 安全監控 | 外部掃描、暗網監控 | 主動識別潛在風險。 |

| 風險/合規 | SOC 2、HIPAA 報告 | 自動化稽核證據收集。 |

整合:提升效率的關鍵

平台化 vs. 單點解決方案

管理互不相連的工具(單點方案)會導致供應商數量激增與警報疲勞。「平台化方法」能統一數據與控制權,讓技術人員僅透過一個集中化介面即可管理多個租戶。

自動化事件處理週期

一個整合式的服務組合不僅能發現威脅,還能以最少的人力干預進行關聯分析與修復。

- 持續監控: 所有層級 24/7 全天候掃描。

- 威脅關聯分析: AI 將相關事件連結成單一攻擊故事線。

- 自動化回應: 透過政策驅動的處理劇本,自動隔離端點或停用帳號。

規模化擴展策略

標準化配置

為每一位新客戶套用統一的安全基準,以加速引導流程。

集中化儀表板

使用單一視圖,優先呈現整個服務組合中的高優先級風險。

AI 驅動的分類

讓 AI 根據風險評估排序事件,確保團隊專注於真正重要的威脅。

關於 Guardz

Guardz 為管理服務提供商 (MSP) 和 IT 專業人士提供一個人工智能驅動的網絡安全平台,專門設計來保護小型企業免受網絡攻擊。我們的統一檢測與響應平台能夠全面保護用戶、電子郵件、設備、雲端目錄和數據。透過簡化網絡安全管理,我們讓企業能夠專注於發展業務,同時減少安全管理的複雜性。Guardz 結合強大的網絡安全技術和豐富的專業知識,確保安全措施持續受到監控、管理和改進,預防未來的攻擊並降低風險。

關於Version 2

Version 2 Digital 是立足亞洲的增值代理商及IT開發者。公司在網絡安全、雲端、數據保護、終端設備、基礎設施、系統監控、存儲、網絡管理、商業生產力和通信產品等各個領域代理發展各種 IT 產品。透過公司龐大的網絡、通路、銷售點、分銷商及合作夥伴,Version 2 提供廣被市場讚賞的產品及服務。Version 2 的銷售網絡包括台灣、香港、澳門、中國大陸、新加坡、馬來西亞等各亞太地區,客戶來自各行各業,包括全球 1000 大跨國企業、上市公司、公用事業、醫療、金融、教育機構、政府部門、無數成功的中小企及來自亞洲各城市的消費市場客戶。