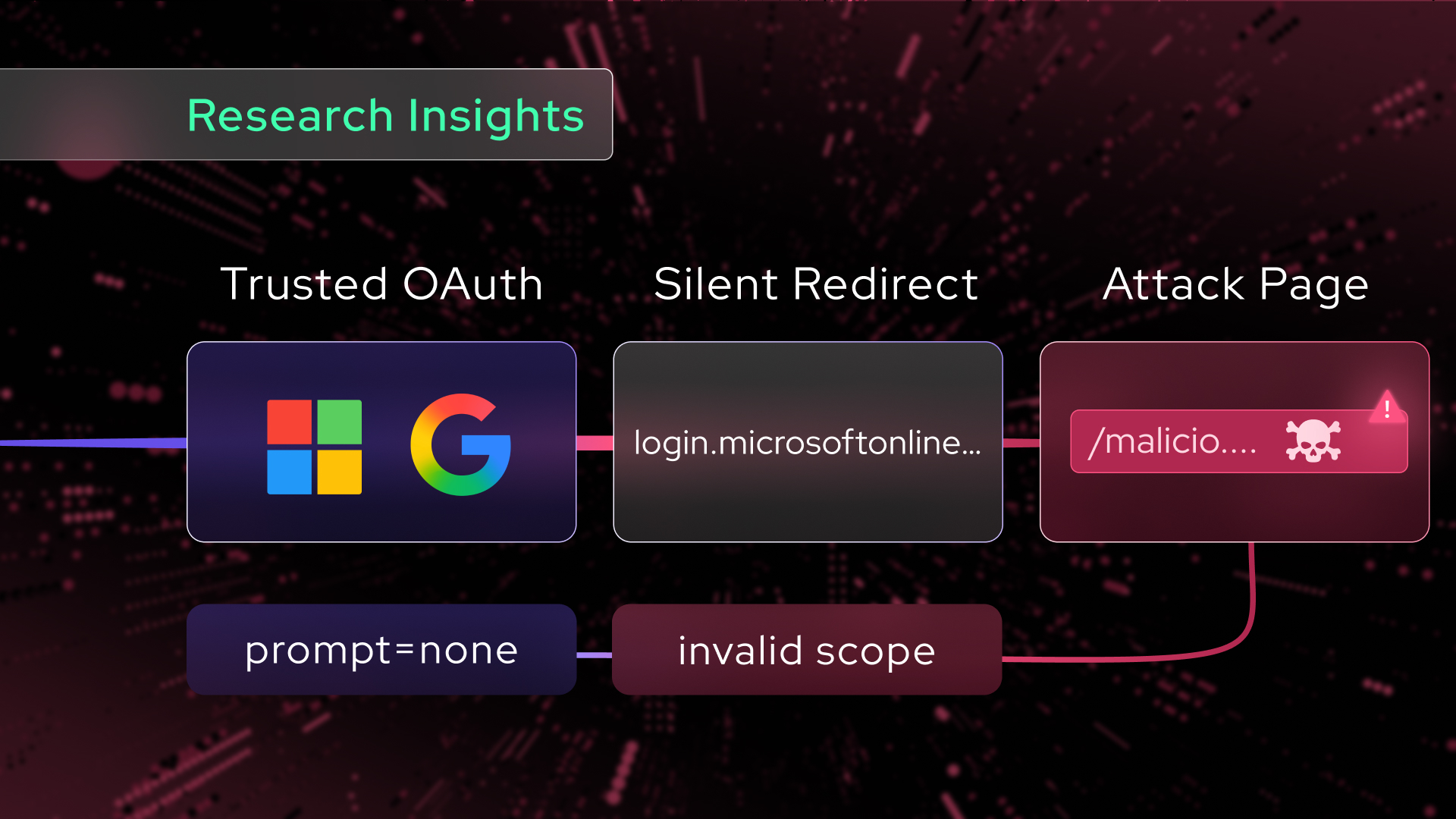

攻擊者如何武器化受信任的身分驗證端點

威脅行為者正積極利用 OAuth 的錯誤處理機制,將受害者誘導至 login.microsoftonline.com 和 accounts.google.com。藉由構建註定失敗的請求,攻擊者能實現無縫且靜默的重定向。

prompt=none 與無效的 scope,強制 IdP 在受害者完全察覺不到的情況下跳轉至惡意伺服器。惡意授權請求剖析

?client_id=<攻擊者應用程式ID>

&prompt=none

&scope=INVALID_SCOPE

&response_type=code

&redirect_uri=https://惡意中繼站.com/phish

偵測與防禦策略

- 監控錯誤代碼 65001: 在 Entra ID 登入日誌中審查

resultType = 65001,特別是來自未知應用程式 ID 的失敗請求。 - 限制使用者同意權限: 停用使用者對多租戶應用程式的授權,或將其限制在「經過驗證的發行者」。

- 分析 State 參數: 若電子郵件中的 OAuth URL 包含經過編碼的使用者電郵作為

state參數,這是極高置信度的釣魚指標。

MITRE ATT&CK 技術對照

| 技術 ID | Name | 實務應用 |

|---|---|---|

| T1566.002 | 魚叉式網路釣魚:連結 | 在郵件中使用偽裝的 OAuth URL。 |

| T1557 | 中間人攻擊 (AitM) | 透過 EvilProxy 攔截憑證。 |

| T1574.002 | DLL 側載 | 透過合法程序加載惡意 DLL。 |

關於 Guardz

Guardz 為管理服務提供商 (MSP) 和 IT 專業人士提供一個人工智能驅動的網絡安全平台,專門設計來保護小型企業免受網絡攻擊。我們的統一檢測與響應平台能夠全面保護用戶、電子郵件、設備、雲端目錄和數據。透過簡化網絡安全管理,我們讓企業能夠專注於發展業務,同時減少安全管理的複雜性。Guardz 結合強大的網絡安全技術和豐富的專業知識,確保安全措施持續受到監控、管理和改進,預防未來的攻擊並降低風險。

About Version 2

Version 2 Digital is one of the most dynamic IT companies in Asia. The company distributes a wide range of IT products across various areas including cyber security, cloud, data protection, end points, infrastructures, system monitoring, storage, networking, business productivity and communication products. Through an extensive network of channels, point of sales, resellers, and partnership companies, Version 2 offers quality products and services which are highly acclaimed in the market. Its customers cover a wide spectrum which include Global 1000 enterprises, regional listed companies, different vertical industries, public utilities, Government, a vast number of successful SMEs, and consumers in various Asian cities.