中華數位與 ASRC研究中心觀察發現,從去年年底開始,離線釣魚攻擊有大幅增長的趨勢,而且沒有產業針對性。然而,一波未平一波又起,2020年似乎顯得格外艱難。在世界各地傾力對抗疫情的同時,駭客卻利用大眾對疫情的關注趁火打劫!

隨著疫情擴散,犯罪集團持續利用疫情來操作網路釣魚與詐騙等惡意活動。世界衛生組織(World Health Organization,WHO)曾公開提醒大眾,小心提防與疫情議題有關的釣魚郵件。這些釣魚郵件偽裝為來自 WHO,要求使用者提供帳號密碼等機敏資訊,或誘導使用者打開惡意連結、惡意附檔,以進行下一步攻擊。WHO 強調只有 @who.int才是世衛組織的郵件網域,而非@who.com、@who.org或其它網域。

最近,美國國土安全部旗下的CISA(網路安全及基礎設施安全局, Cybersecurity and Infrastructure Security Agency,CISA)也表示,犯罪集團可能會傳送以肺炎疫情為主旨的惡意郵件,誘導受害者提供機密資訊或捐款到偽造的慈善團體。

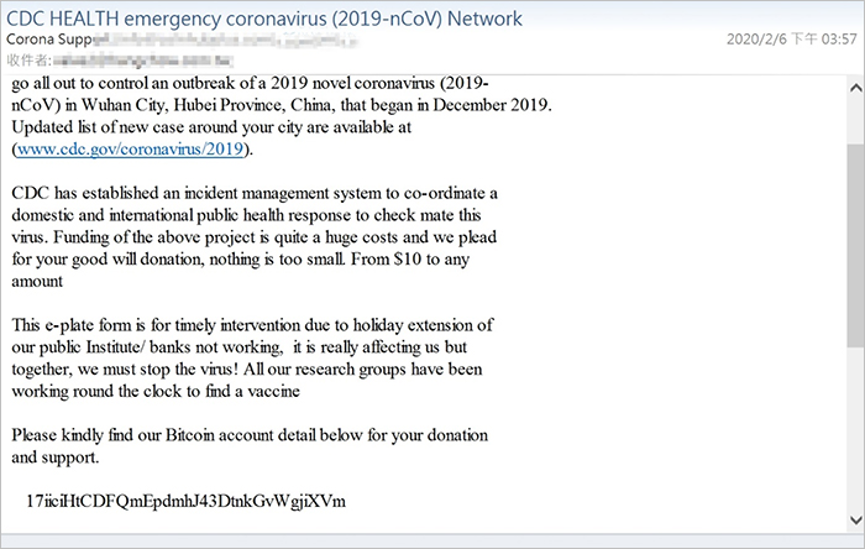

ASRC 研究中心在 2 月初就收集到假冒 CDC 疾病管制與預防中心名義進行斂財的詐騙郵件,如下圖。

這封英文郵件鼓勵收件者捐出至少 10 元協助防疫,並提供收款的比特幣錢包位址。然而,在這裡捐款並不能真正幫助防疫,只會飽了攻擊者的口袋。

面對釣魚與詐騙郵件,中華數位與 ASRC 建議:

- 不要輕易打開來歷不明的電子郵件連結或附件。

- 若已開啟釣魚郵件連結或附件,請及時聯繫網路安全技術人員,以評估風險。

- 安裝防毒軟體,並及時更新病毒碼。

- 使用合適的郵件防禦機制,例如 SPAM SQR 可防禦釣魚與詐騙郵件攻擊。

- 加強人員安全意識,面對來信要求填寫機敏資料、要求登入認證的郵件時,應保持高度懷疑的心態。

- 捐款前務必確認慈善機構的真實性。

SPAM SQR 以多層過濾機制對抗入侵,其新型態攻擊郵件防護特色:

- 惡意滲透分析,郵件及附檔內文惡意連結全防禦

- 置換可疑超連結,避免使用者好奇或誤觸風險

- 防禦詐騙郵件,內寄示警外寄防偽

- 威脅統計報表與社交工程防禦機制,指出內部高風險族群

- 支援 SPF、DKIM 及 DMARC 等郵件驗證機制,避免郵件偽冒

- ADM 進階防禦模組,深層防禦 APT、BEC 詐騙等新型態郵件攻擊

About Version 2

Version 2 Digital is one of the most dynamic IT companies in Asia. The company distributes a wide range of IT products across various areas including cyber security, cloud, data protection, end points, infrastructures, system monitoring, storage, networking, business productivity and communication products. Through an extensive network of channels, point of sales, resellers, and partnership companies, Version 2 offers quality products and services which are highly acclaimed in the market. Its customers cover a wide spectrum which include Global 1000 enterprises, regional listed companies, different vertical industries, public utilities, Government, a vast number of successful SMEs, and consumers in various Asian cities.

關於中華數位科技 Softnext Technologies Corp.

創立於2000年8月。

秉持著【We Secure Your Content】的服務理念,以提供企業資訊應用管理服務及打造資訊內容安全防護為宗旨。專精於提供網路應用服務技術,根據市場需求推出多款資訊內容安全的解決方案及應用服務,能夠協助企業透過符合資安管理規範並遵循法規的方式進行資訊內容安全管理,以維護員工的生產力、提升企業經營績效。